การแยกระบบ (Isolation)

การออกแบบระบบ BAS ให้เป็นระบบอิสระ แยกออกจากระบบธุรกิจอื่น ๆ ไม่เชื่อมต่อกับอินเทอร์เน็ต และได้รับการปกป้องจากการเข้าถึงทางกายภาพโดยไม่ได้รับอนุญาต

Selecting a language changes the language and content on the Trane site.

แนวปฏิบัติด้านความปลอดภัยไซเบอร์ ที่ผสานอยู่ในทุกโซลูชันของเรา

ทุกวันมีภัยคุกคามทางไซเบอร์รูปแบบใหม่เกิดขึ้นทั่วโลก แม้ว่าธุรกิจส่วนใหญ่จะให้ความสำคัญกับการรักษาความปลอดภัยทางไซเบอร์ของระบบไอทีเป็นอันดับแรก แต่ระบบอัตโนมัติของอาคารที่เชื่อมต่อเครือข่ายมักได้รับการปกป้องไม่เพียงพอ หรือบางครั้งก็ถูกมองข้าม ทั้งที่ในความเป็นจริง ระบบเหล่านี้กำลังกลายเป็นเป้าหมายของการโจมตีทางไซเบอร์มากขึ้นอย่างต่อเนื่อง ความสะดวกจากการเชื่อมต่อเครือข่ายและการเข้าถึงจากระยะไกลมาพร้อมความเสี่ยงด้านความปลอดภัยที่หลีกเลี่ยงไม่ได้เสมอ

ที่ ‘เทรน’ เราช่วยปกป้องคุณผ่านแนวทางดังต่อไปนี้:

ผู้เชี่ยวชาญในอุตสาหกรรม BAS ได้ตอบโจทย์คำถามและข้อกังวลทั่วไปเหล่านี้แล้ว และข่าวดีก็คือ…มีแนวปฏิบัติที่สามารถนำไปใช้ได้จริงในการออกแบบ ติดตั้ง และบำรุงรักษาระบบ BAS ให้ปลอดภัย

การออกแบบระบบ BAS ให้เป็นระบบอิสระ แยกออกจากระบบธุรกิจอื่น ๆ ไม่เชื่อมต่อกับอินเทอร์เน็ต และได้รับการปกป้องจากการเข้าถึงทางกายภาพโดยไม่ได้รับอนุญาต

การจัดทำกระบวนการที่เป็นทางการ เพื่อให้การเข้าถึงระบบทั้งในสถานที่และจากระยะไกลสำหรับพนักงานและผู้ให้บริการมีความปลอดภัย

การกำหนด และยึดมั่นในโปรโตคอลที่ชัดเจน พร้อมทั้งการบำรุงรักษาระบบและซอฟต์แวร์ตามกำหนดอย่างสม่ำเสมอ เพื่อรักษาระดับความปลอดภัยในระยะยาว

ที่ Trane เราให้ความสําคัญกับภัยคุกคามทางไซเบอร์อย่างจริงจังโดยการรวมแนวทางปฏิบัติที่ดีที่สุดด้านความปลอดภัยทางไซเบอร์เข้ากับระบบอัตโนมัติในอาคารทั้งหมดของเรา การควบคุมของเราได้รับการออกแบบมาเพื่อป้องกันเหตุการณ์ในเชิงรุกโดยใช้เครื่องมือต่างๆ เช่น การเข้ารหัส การควบคุมการเข้าถึงหลายชั้น และการรับรองความถูกต้องเพื่อปกป้องข้อมูล ของคุณ

‘เทรน’ ส่งมอบผลิตภัณฑ์และโซลูชันระดับแนวหน้าที่สามารถใช้งานได้อย่างปลอดภัย แต่ละผลิตภัณฑ์ได้รับการออกแบบให้ใช้งานง่ายตั้งแต่แกะกล่อง แม้จะมีฟีเจอร์ความปลอดภัยไซเบอร์ที่ซับซ้อน พร้อมช่วยให้ขั้นตอนการติดตั้ง การเริ่มต้นใช้งาน และการบำรุงรักษาเป็นไปอย่างราบรื่น

Trane Secure Remote Connection สามารถทำงานร่วมกับโครงสร้างพื้นฐานที่มีอยู่ได้อย่างราบรื่น จึงไม่จำเป็นต้องเปิดช่องไฟร์วอลล์หรือสร้างการเชื่อมต่อ VPN ใหม่ ผู้ใช้สามารถเข้าถึงชุดควบคุม BAS ของ ‘เทรน’ ผ่านเว็บเพจ, อุปกรณ์สำหรับงานบริการ หรือแอปบนโทรศัพท์มือถือ

โมดูลสัญญาณเซลลูลาร์ของ ‘เทรน’ ช่วยสร้างการเชื่อมต่อระยะไกลที่ปลอดภัยระหว่างชุดควบคุม BAS และ คลาวด์ของ ‘เทรน’ เพื่อให้สามารถเก็บข้อมูลได้ทุกเวลา แม้ในกรณีที่เครือข่าย IT ไม่พร้อมใช้งาน

‘เทรน’ ลดความเสี่ยงที่อาจเกิดขึ้นอย่างต่อเนื่องในการติดตั้ง Tracer® SC+ โดยการให้บริการตรวจสอบความปลอดภัยไซเบอร์เชิงรุกเป็นประจำ ผ่านรายงานการเพิ่มความแข็งแกร่งของระบบและการสแกนด้านความปลอดภัย

ผลิตภัณฑ์ควบคุมของ ‘เทรน’ ในปัจจุบันและในอนาคตจะเชื่อมต่อ BACnet Secure Connect และมาตรฐานอุตสาหกรรมอื่น ๆ ผ่านการอัปเดตซอฟต์แวร์อย่างง่ายดาย

การติดตามแนวปฏิบัติด้านความปลอดภัยไซเบอร์ล่าสุด และการดำเนินการเชิงรุกเพื่อป้องกันการถูกเจาะระบบ สามารถช่วยให้ธุรกิจของคุณหลีกเลี่ยงเหตุการณ์ด้านความปลอดภัย หรืออย่างน้อยก็ลดผลกระทบที่อาจเกิดขึ้นได้

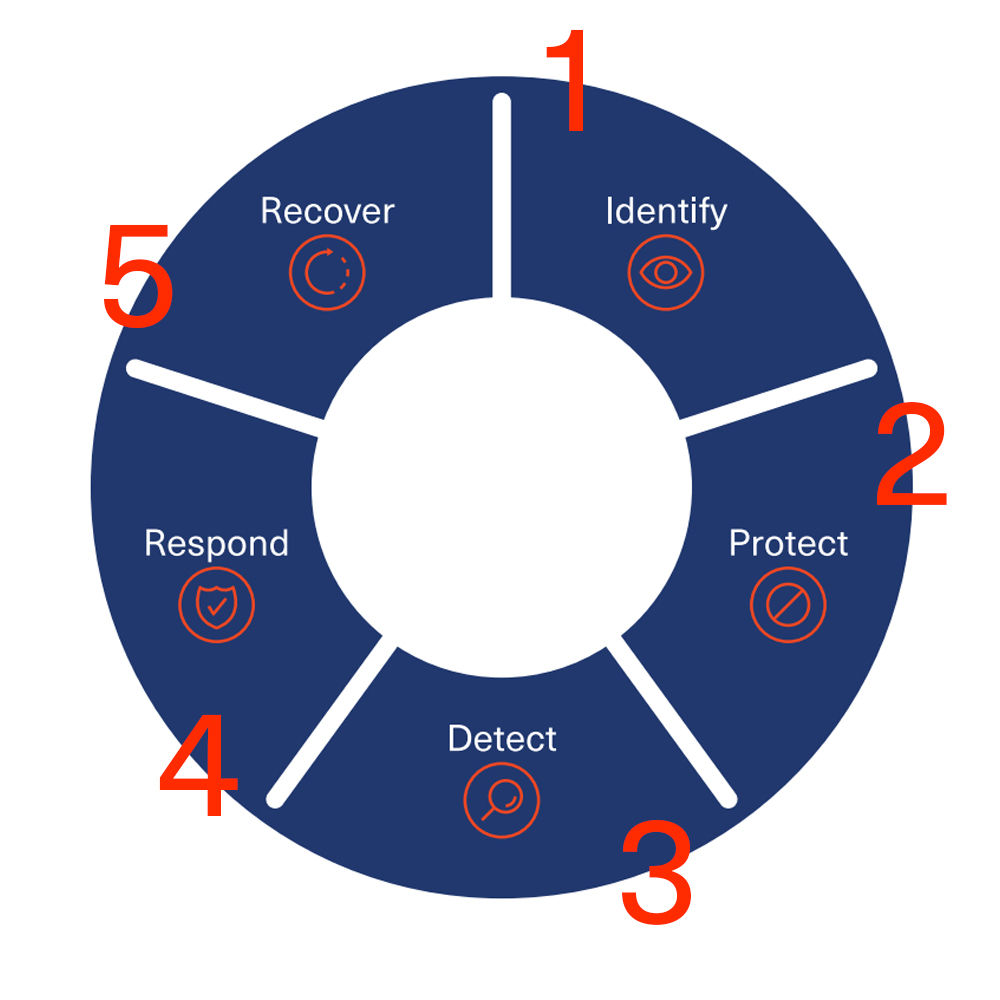

ระบุทรัพย์สินทั้งหมดในอาคารของคุณ (ระบบอัตโนมัติภายในอาคาร / อุปกรณ์ IoT ที่เชื่อมต่อในเครือข่าย) ประเมินความเสี่ยง และทำความเข้าใจจุดแข็งและจุดอ่อนด้านความปลอดภัยไซเบอร์ขององค์กร

ดำเนินการตามผลการประเมินเชิงรุกและปกป้องทรัพย์สินของคุณ ใช้มาตรการลดความเสี่ยง เช่น ขั้นตอนป้องกัน การอัปเดตอุปกรณ์/เทคโนโลยี การฝึกอบรมพนักงาน เป็นต้น

ดำเนินกิจกรรม เช่น การติดตามทรัพย์สินและเครือข่ายอย่างต่อเนื่อง เพื่อให้สามารถตรวจพบเหตุการณ์ด้านความปลอดภัยไซเบอร์ได้เร็วที่สุด

พัฒนาแผนการตอบสนองและกลยุทธ์เพื่อลดผลกระทบ อาจรวมถึงการควบคุมหรือจำกัดผลกระทบ การวิเคราะห์ และการประเมินเหตุการณ์และผลกระทบต่อองค์กร

กำหนดขั้นตอนในการกู้คืน ขั้นตอนการดำเนินธุรกิจอย่างต่อเนื่อง และแนวปฏิบัติที่ดีที่สุด เพื่อให้สามารถฟื้นฟูระบบอาคารหรือทรัพย์สินที่ได้รับผลกระทบจากเหตุการณ์ด้านความปลอดภัยไซเบอร์ให้กลับสู่การทำงานตามปกติได้อย่างรวดเร็ว